Vào những ngày gần đây, cộng đồng sử dụng YM đang “sốt sình sịch” do bị một loại virus lạ tấn công và đang có tốc độ lây lan rất nhanh.

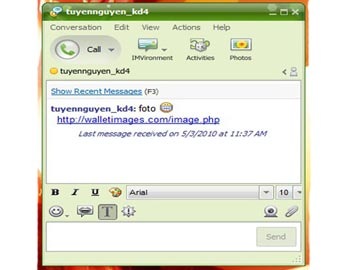

Tuy nhiên, với đợt tấn công mới của loại virus tạm được gọi với cái tên Foto lại có một số điểm đặc biệt khác so với những loại virus trước đó. Điểm khác biệt là nó không mở cửa sổ chat trên màn hình của người bị nhiễm. Do đó, bản thân nạn nhân đã bị nhiễm virus này không biết máy tính của mình đã bị nhiễm virus, chỉ đến khi nhận được thông báo từ những người khác mới hay mình đã dính “bẫy”.

Còn theo nhận định ban đầu của một số dân chuyên môn thì cho rằng, loại virus này có một đặc điểm khá lạ đó là nó có đuôi định dạng .php làm người dùng tưởng rằng đó là một website nào đó về ảnh. Nhưng trên thực tế, khi đã kích vào sẽ tự động download theo link về máy nạn nhân trojan. Hơn nữa, khi phần mềm IDM tự động download thì chỉ hiện ra một website trống trơn, có thể nói đây là một trong những dấu hiệu là link giả mạo có gắn kèm Trojan để ăn cắp password hoặc các thông tin nạn nhân người dùng.

Dưới đây là những đường link được phát hiện đã xuất hiện trong những ngày vừa qua trên YM:

(Chú ý: Không click vào các đường link dưới đây và khi gặp phải các đường link như sau không được click vào.)

Foto http://myspace-imb.biz/image.php

• Foto http://lmb-space.com/image.php

• Foto http://facebook-lmages.com/image.php

• Foto http://facebook-imb.com/image.php

• Foto http://yungimages.net/image.php

• Foto http://mimapic.com/image.php

• Foto http://post-fotos.com/image.php

• Foto http://domimages.net/image.php

• Foto http://limpskr.com/image.php

• Foto http://kompnk.com/image.php

• Foto http://yunfotos.net/image.php

• Foto http://domeimg.com/image.php

• Foto http://vertifotos.com/image.php

• Foto http://myfotoarchives.net/image.php

• Foto http://mycomimg.com/image.php

• Foto http://smallimg4u.com/image.php

• Foto http://miggifotos.com/image.php

• Foto http://funwiththisguy.com/image.php

• Foto http://ariafotos.com/image.php

• Foto http://zhelefun.com/image.php

• Foto http://tviceimg.com/image.php

• Foto http://tusfbfotos.com/image.php

• Foto http://twittersfoto.com/image.php

• Foto http://tuesimages.com/image.php

• Foto http://red-myspace.com/image.php

• Foto http://tvicefotos.com/image.php

• Foto http://ceceliaimg.com/image.php

• Foto http://enfinito.net/image.php

Trước phản ánh của cộng đồng người sử dụng YM trên một số diễn đàn công nghệ đã có hướng dẫn dành cho những người đã trót kích vào một trong số các đường link nguy hiểm trên.

Có hai cách để nhận diện và diệt con virus lạ này:

Cách 1: Dùng phần mềm diệt virut như Kas, Microsoft Security Essentials và đặc biệt là Malwarebytes' Anti-Malware 1.46 được cho là hữu hiệu nhất để diệt con virut Foto.

Lưu ý: Trước khi quét toàn bộ máy tính của mình bằng các trình diệt virus trên, trước hết bạn nên update lại những thông tin mới nhất về Malware và chắc chắn phần mềm có bản quyền. Sau đó, bắt đầu quét toàn bộ hệ thống.

Cách 2: Diệt thủ công

Bất cứ loại virus nào khi xâm nhập vào máy tính, dù có tinh quái đến đâu đều để lại dấu vết. Căn cứ vào đó, bạn có thể truy lùng nó bằng cách vào file hệ thống để tìm diệt nó bằng tay. Thao tác này hơi mất thời gian nhưng cũng không kém phần hữu hiệu. Bạn có thể kết hợp song song cùng với phần mềm diệt virus đang sử dụng.

Khuyến cáo: Hết sức cẩn thận khi xóa các file dưới đây thật chính xác.

C: \ Windows \ mds.sys

C: \ Windows \ mdt.sys

C: \ Windows \ winbrd.jpg

C: \ Windows \ infocard.exe

C: \ Program Files \ infocard.exe

C: \ Program Files \ mds.sys

C: \ Program Files \ mdt.sys

C: \ Program Files \ winbrd.jpg

C: \ Users \ Public \ mds.sys

C: \ Users \ Public \ mdt.sys

C: \ Users \ Public \ infocard.exe

C: \ Users \ Public \ winbrd.jpg

C: \ Documents and Settings \ Administrator \ mds.sys

C: \ Documents and Settings \ Administrator \ mdt.sys

C: \ Documents and Settings \ Administrator \ infocard.exe

C: \ Documents and Settings \ Administrator \ winbrd.jpg

C: \ Documents and Settings \ <user> \ mds.sys

C: \ Documents and Settings \ <user> \ mdt.sys

C: \ Documents and Settings \ <user> \ infocard.exe

C: \ Documents and Settings \ <user> \ winbrd.jpg

* <user> Là tên người dùng.

Tự xóa các khóa registry:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Run]“Firewall Administrating”=”C:\\WINDOWS\\infocard.exe”

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Curr entVersion\Run]“Firewall Administrating”=”C:\\WINDOWS\\infocard.exe”

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentV ersion\Run]“Firewall Administrating”=”C:\\WINDOWS\\infocard.exe”

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\S haredAccess\Parameters\FirewallPolicy\StandardProf ile\AuthorizedApplications\List]“C:\\Documents and Settings\\<USER>\\Desktop\\IM56245.JPG-www.myspace.com.exe”=”C:\\WINDOWS\\infocard.ex e:*:Enabled:Firewall Administrating”

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Servic es\SharedAccess\Parameters\FirewallPolicy\Standard Profile\AuthorizedApplications\List]“C:\\Documents and Settings\\<USER>\\Desktop\\IM56245.JPGwww.myspace. com.exe”=”C:\\WINDOWS\\infocard.exe:*:Enabled: Firewall Administrating”

[HKEY_USERS\S-1-5-21-117609710-764733703-1957994488-1003\Software\Microsoft\Windows\CurrentVersion\Run]“Firewall Administrating”=”C:\\WINDOWS\\infocard.exe”

* <user> Là tên người dùng

Cuối cùng, một số chuyên gia bảo mật cũng khuyến cáo người sử dụng nên cẩn trọng hơn khi kích vào các đường link lạ không rõ nguồn gốc. Tốt nhất là nên xem xét cẩn thận và update liên tục những thông tin mới nhất cho phần mềm diệt virus của mình.

Theo TT&VH Online